Cyberatak

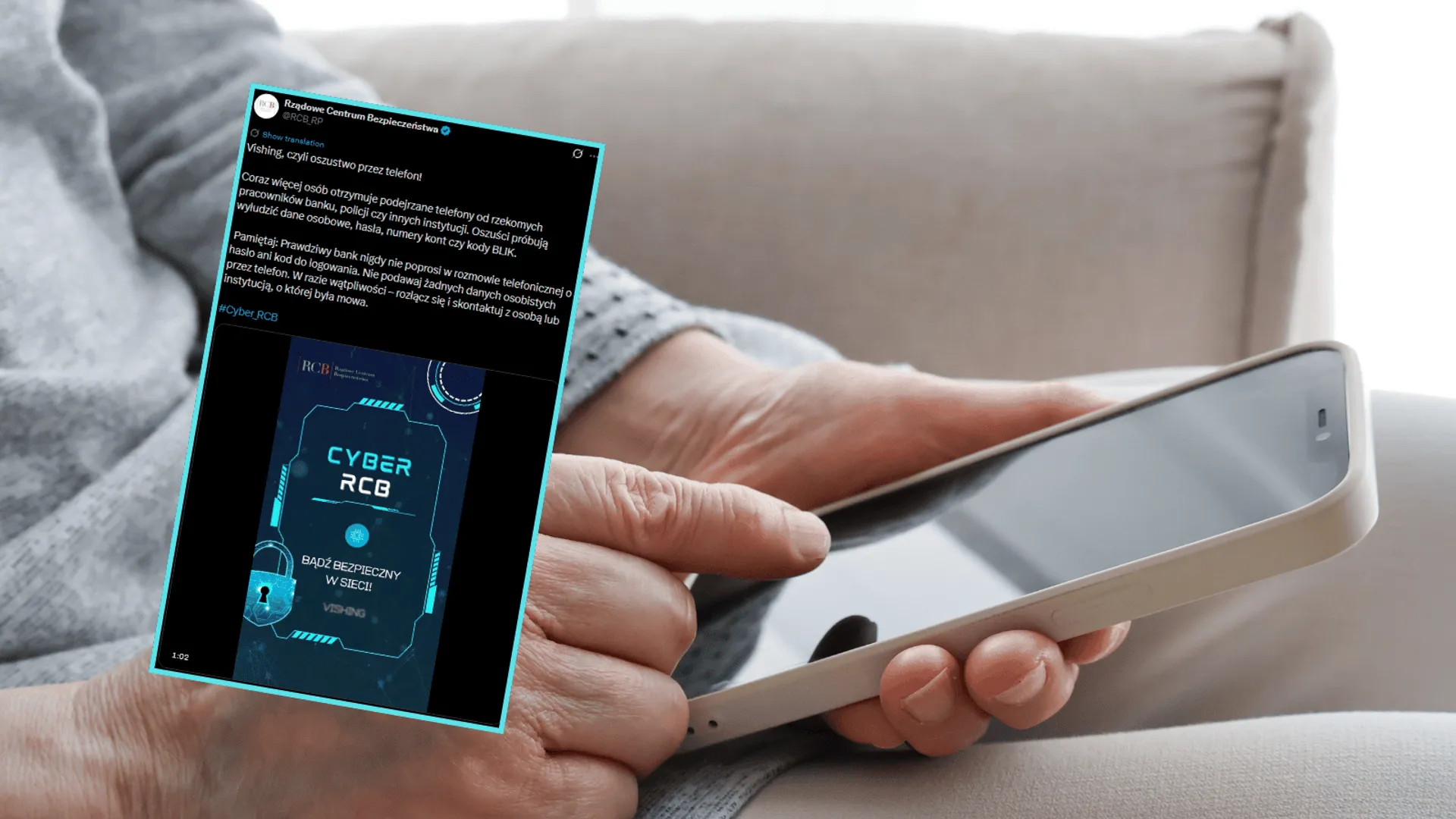

Rządowe Centrum Bezpieczeństwa wydało oficjalne ostrzeżenie przed niebezpiecznymi połączeniami telefonicznymi. Według udostępnionych przez RCB materiałów wideo oraz wpisów w mediach społecznościowych, oszuści stosują wyrafinowane metody manipulacji. Dowiedz się, jak skutecznie chronić swoje oszczędności.Mechanizm działania oszustówHistoria Pani ZofiiZasady ochrony danychReagowanie na oszustwo

W obliczu narastających zagrożeń w cyberprzestrzeni polski sektor energetyczny stał się celem precyzyjnych uderzeń teleinformatycznych. Raporty rządowe oraz działania największych krajowych producentów energii wskazują na konieczność stałego podnoszenia gotowości obronnej. Kluczowe obiekty infrastruktury krytycznej, odpowiedzialne za bezpieczeństwo milionów obywateli, znajdują się pod stałym nadzorem służb specjalnych i wyspecjalizowanych jednostek ochrony IT.Jakie ataki cybernetyczne dotknęły polską infrastrukturę energetyczną i kto za nimi stoi?Czy polska infrastruktura krytyczna była zagrożona podczas ataków cybernetycznych?Jakie działania podejmuje PGE w celu zabezpieczenia systemów informatycznych przed cyberatakami?Jakie strategiczne znaczenie dla bezpieczeństwa kraju ma PGE Górnictwo i Energetyka Konwencjonalna?

Jak donoszą źródła PAP, Polska znalazła się pod zmasowanym cyfrowym ostrzałem, notując w ostatnim roku rekordową liczbę ponad stu tysięcy incydentów naruszających bezpieczeństwo sieci. Ta bezprecedensowa fala agresji w cyberprzestrzeni stawia nasz kraj na froncie nowoczesnej wojny hybrydowej, zmuszając służby państwowe do zachowania najwyższej gotowości.Alarmująca skala zagrożenia w liczbachGeopolityczne tło cyfrowej agresjiStrategiczne cele uderzeń hakerówRozbudowa krajowego systemu ochrony

Polski system energetyczny musiał zmierzyć się w ostatnich dniach z bezprecedensowym wyzwaniem, o czym poinformował minister energii Miłosz Motyka. Resort oraz Polskie Sieci Elektroenergetyczne przekazały kluczowe dane dotyczące bezpieczeństwa infrastruktury krytycznej w dobie ekstremalnych mrozów. Sytuacja ta rzuca nowe światło na nowoczesne zagrożenia czyhające na krajową sieć przesyłową.Nowa strategia hakerów uderza w OZERekordowe zapotrzebowanie podczas fali mrozówKontekst geopolityczny i zagrożenie hybrydoweRekomendacje i przyszłość ochrony sieci

Stosunki dyplomatyczne między Niemcami a Rosją uległy znacznemu zaostrzeniu. Rząd w Berlinie publicznie oskarżył Moskwę o prowadzenie agresywnych operacji wywiadowczych oraz cyberataków wymierzonych w infrastrukturę krytyczną i procesy demokratyczne. Działania te zostały zakwalifikowane jako bezpośrednie zagrożenie dla bezpieczeństwa państwa, co pociągnęło za sobą zdecydowaną reakcję dyplomatyczną.Dlaczego niemieckie MSZ wezwało rosyjskiego ambasadora Siergieja Nieczajewa?Jakie rosyjskie działania hybrydowe zostały przypisane Niemcom?Jakie konkretne zagrożenia dla bezpieczeństwa Niemiec wynikają z rosyjskich działań hybrydowych?

Cyberatak uderzył w systemy obsługi pasażerów na kilku europejskich lotniskach, wywołując poważne zakłócenia w ruchu lotniczym. Heathrow w Londynie, lotnisko w Brukseli oraz port w Berlinie potwierdziły problemy, które doprowadziły do opóźnień i odwołań lotów. Pasażerowie musieli przygotować się na długie kolejki i konieczność ręcznej obsługi, co znacząco spowolniło proces odprawy.

W niedzielny poranek media obiegła informacja, która wzbudziła zaniepokojenie zarówno wśród ekspertów, jak i opinii publicznej. Wicepremier oraz minister cyfryzacji Krzysztof Gawkowski wydał pilny komunikat, informując o incydencie wymagającym natychmiastowej reakcji służb. Państwowe instytucje zajmujące się bezpieczeństwem podjęły już działania, aby opanować sytuację.

Porażające wieści dla wielu Polaków, przez nieostrożność ich wrażliwe dane mogły trafić w niepowołane ręce. Skany dowodów osobistych, wyciągi transakcji z kart, akty notarialne – one wszystkie zostały wystawione na publiczny widok. Nie chodzi tutaj jednak o atak hakerów.

Dbający o bezpieczeństwo użytkowników sieci, zespół CERT Polska przekazał informację o ponownej kradzieży danych zgromadzonych w aplikacji LastPass, której głównym obszarem działania jest zarządzanie szyfrowanymi hasłami. Czy posiadacze kont w aplikacji mają się czego obawiać?